采用先进的视频监控技术与人工智能分析技术,对动物园内的各个区域进行实时监控和智能检测,实现对动物行为、游客行为以及安全状况的全方位监控。...

由于WeblogicIIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebLogicServer,漏洞利用成功WebLogicSer...

日志包含过滤关键字是log所以用拼接绕过上传完.user.ini和图片后访问网站然后修改ua头信息。_文件上传ctf...

随着互联网的发展,前后端分离的架构在现代web开发中越来越流行。然而,数据安全性始终是一个重要的问题。在前后端分离的架构中,数据在前端和后端之间的传输和处理过程中需要采取有效的安全措施,以确保数据的机密性、完整性和可用性。本文将介绍一些常见的方法和最佳实践...

由于SELinux开启安全模式,服务开机启动(code=exited,status=203/EXEC)错误_status=203...

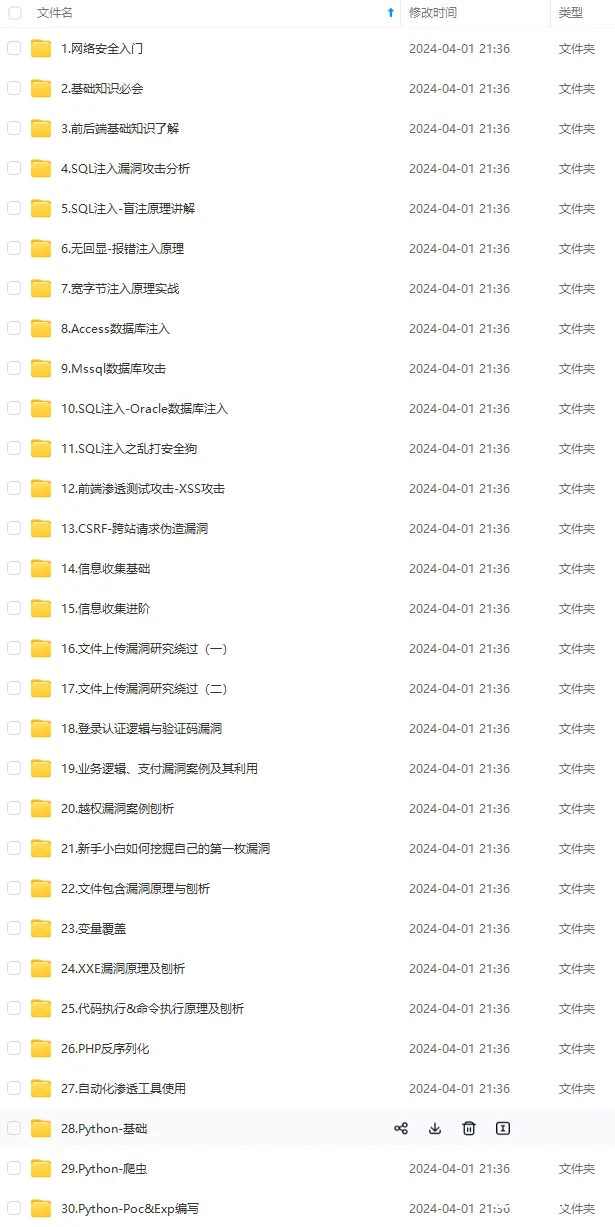

如果你是一名渗透测试人员、IT专家或网络安全顾问,希望利用KaliLinux的一些高级功能最大限度地提高网络安全测试的成功率,那么这本书就是为你准备的。如果你以前接触过渗透测试的基础知识,将有助于你理解...

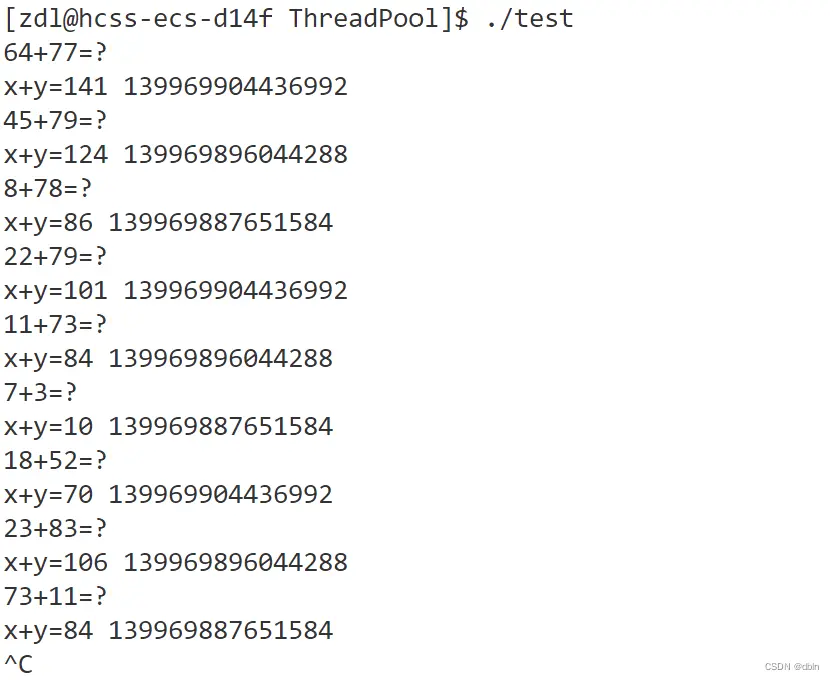

本文详细探讨了线程池的概念、实现以及应用场景,重点讲解了单例模式在处理线程池时的线程安全问题,包括悲观锁、乐观锁和自旋锁的区别,旨在帮助读者理解和优化多线程编程中的资源管理和性能提升。...

在本文中,我们探讨了利用机器学习技术进行网络异常检测与安全防御的重要性和方法。首先介绍了机器学习在网络安全领域的应用,包括异常检测、威胁情报分析、行为分析和恶意代码检测等方面。接着,通过示例代码展示了基于传统机器学习...

3、字段禁止直接输入非数值型数据时,使用“粘贴”、“拷贝”功能尝试输入,并测试能否正常提交保存--只能使用“粘贴”、“拷贝”方法输入的特殊字符应无法保存,并应给出相应提示。8、输入非闰年,月输入[2月]、日输入[2...

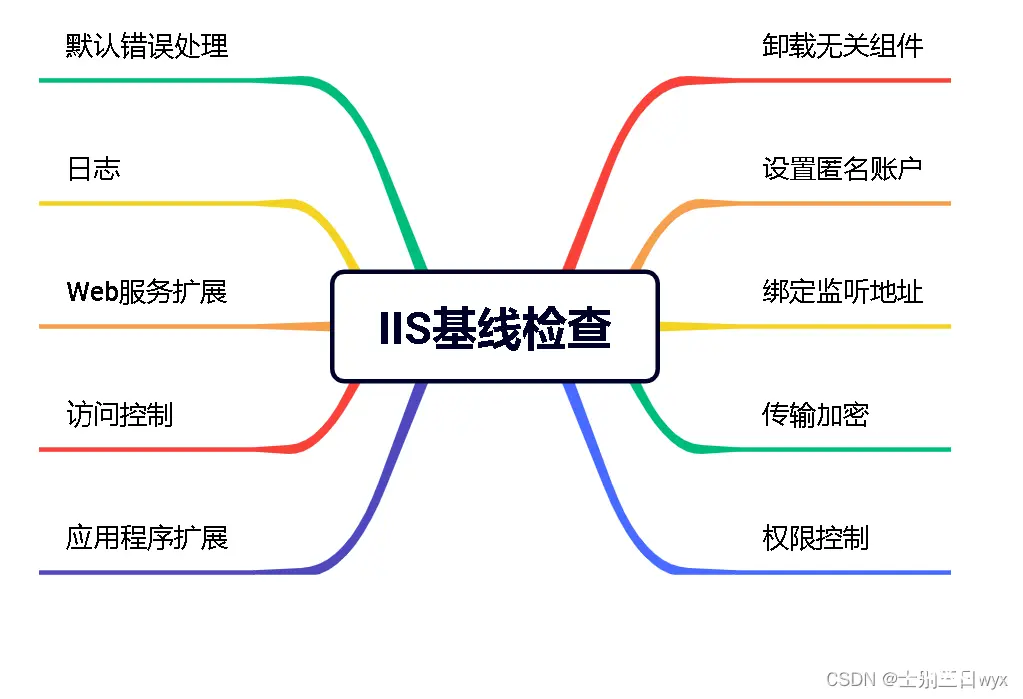

IIS基线检查,安全基线加固_如何做网络设备安全基线检查...