刚开始学习docker,发现下载镜像非常的慢。如果不经过,docker的镜像下载都来源于国外,因此需要配置国内的镜像源。_docker国内镜像源...

本文探讨了传统web应用中明文密码存储的问题,提出前后端联合加密方案,包括使用Bcrypt和随机盐值进行多层加密,以增强用户数据的安全性,即使服务商也无法轻易获取或解密用户数据,降低了被攻击的风险。...

这条规则将禁止192.168.1.0/24网段的访问,丢弃源地址的流量。可以使用类似的命令来添加更多规则到自定义链中,根据需求进行配置。如果想要删除自定义链,确保满足以下条件:自定义链没有被任何默认链引用,即自定义链...

这些都是我认为程序员需要掌握的单词,就算有些英文你不熟悉,但是对应的中文至少了解什么意思。看完这个系列,希望你第一能认识更多单词,第二是拓宽自己的知识面,哪个概念不懂就自己去主动了解。计算机网络和安全是计算机学...

前端框架中的前端安全性(Front-endSecurity)...

本文对木马的生成过程讲的比较详细,适合对网络安全技术感兴趣的小伙伴们,读完本文之后,读者可以对木马的形成、传播、对靶机的控制流程有一个逻辑性的理解_网络安全技术新手入门:利用kali...

点击劫持(Clickjacking)攻击,又称为界面伪装攻击,是一种利用视觉欺骗手段进行攻击的方式。攻击者通过技术手段欺骗用户点击本没有打算点击的位置,当用户在被攻击者攻击的页面上进行操作时,实际点击结果被劫持,...

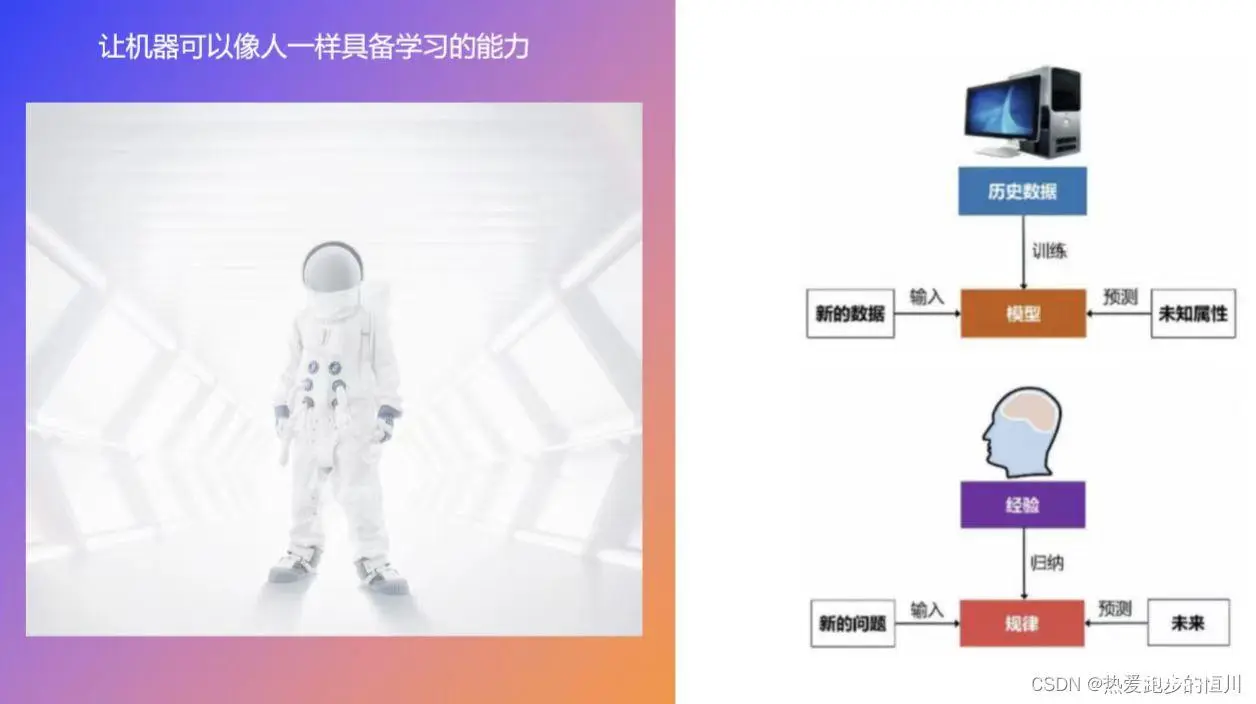

人工智能的定义详解与研究价值的讨论1.技术研究2.研究方法2.1大脑模拟2.2符号处理2.3子符号法2.4统计学法2.5集成方法3.智能模拟4.学科范畴5.涉及学科6.研究范畴7.安全...

随着网络技术的飞速发展,网站安全面临的威胁也日益严峻。黑客攻击、数据泄露、恶意软件等安全事件频频发生,给网站运营者和用户带来了巨大的损失。因此,保障网站安全已成为一项刻不容缓的任务。本文将从几个关键角度对网站安全...

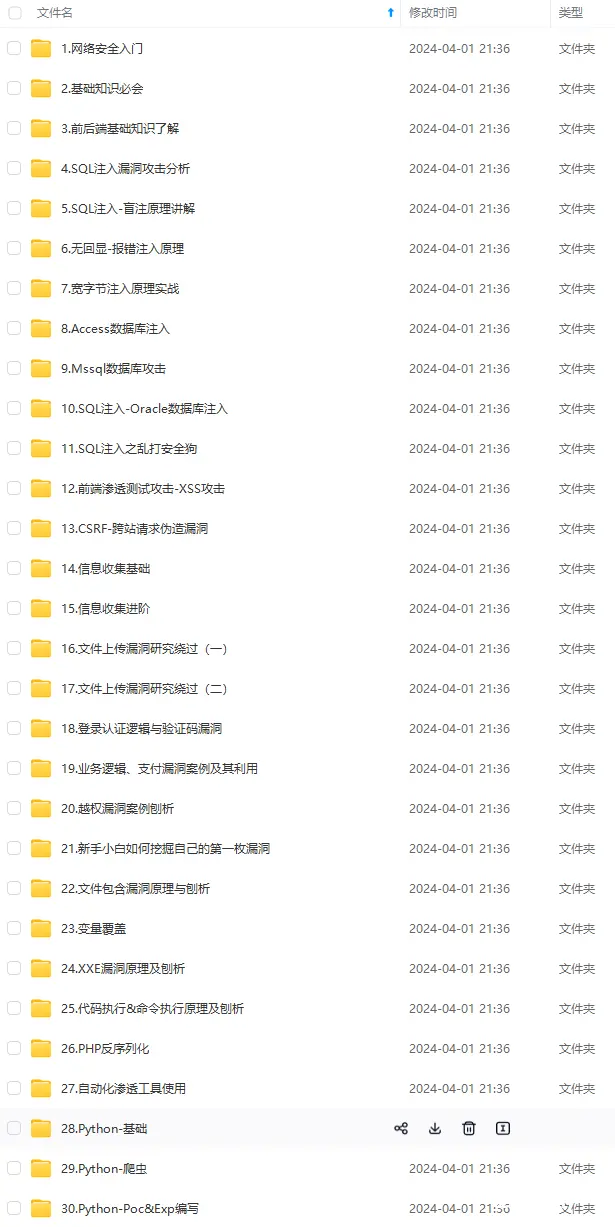

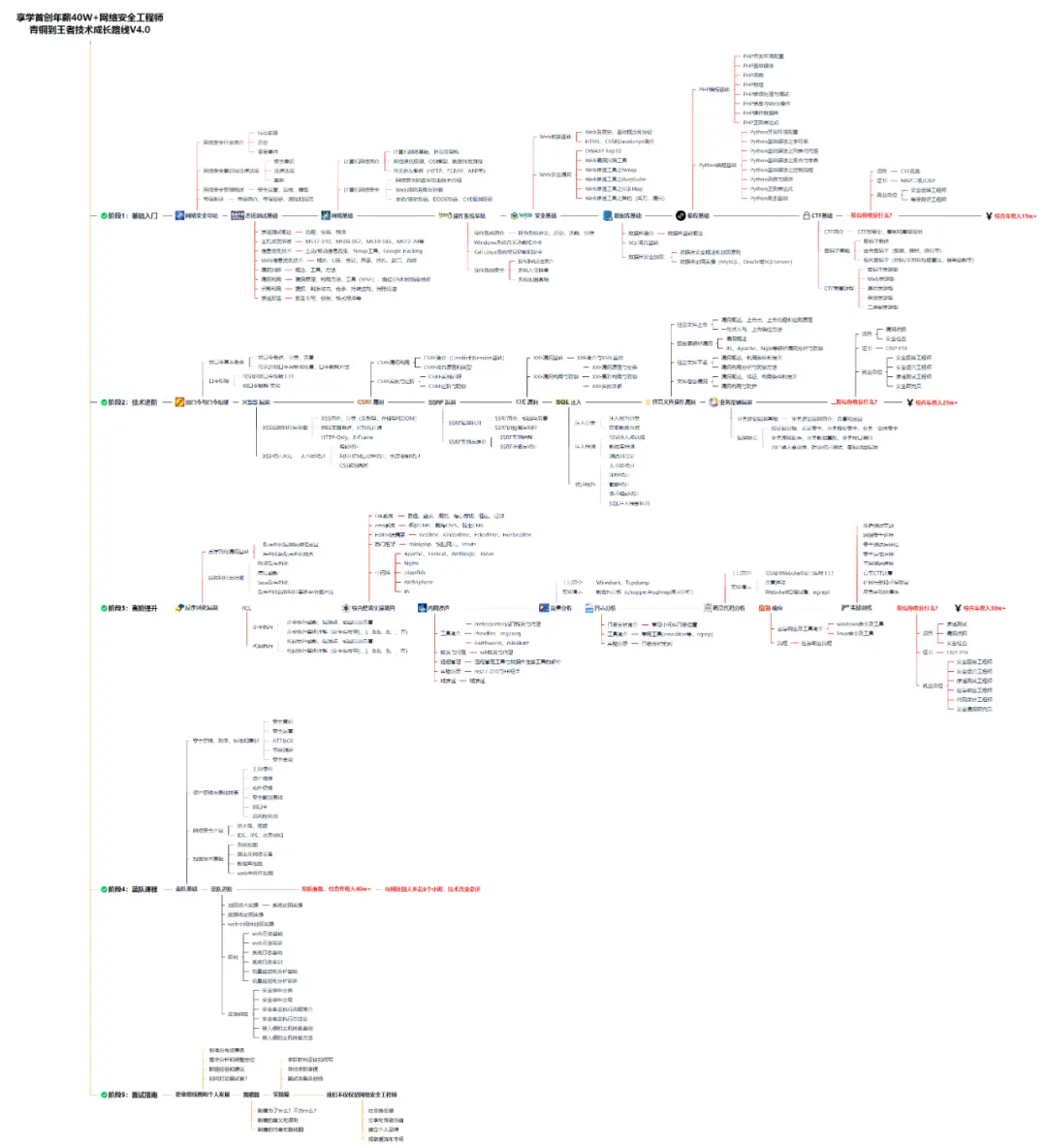

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,...