自动化代码质量检测平台sonarqube搭建及使用,以及集成gitlab ci提交自动返回结果

the丶only 2024-06-14 14:07:04 阅读 64

1、sonarqube简介

Sonar (SonarQube)是一个开源平台,用于管理源代码的质量。 Sonar 不只是一个质量数据报告工具,更是代码质量管理平台。 支持java, JavaScrip, Scala 等等二十几种编程语言的代码质量管理与检测。 SonarQube®是一种自动代码审查工具,用于检测代码中的错误,漏洞和代码异味。它可以与您现有的工作流程集成,以便在项目分支和拉取请求之间进行连续的代码检查。

官网:https://www.sonarsource.com/products/sonarqube/

原理架构,这里不多说了,网上一大把,咱们直接开干就完了。

2、sonarqube搭建

官方文档:https://docs.sonarsource.com/sonarqube/latest/

2.1、 docker安装快速搭建

我这里选择docker搭建,比较简单。官方提供docker-compose.yml文件,直接复制即可。

我是Linux服务器,创建一个文件夹,放docker-compose文件。

#创建文件夹mkdir sonarqube#进入文件夹cd sonarqube#创建docker-compose文件vim docker-compose.yml

复制以下内容即可。

version: "3"services: sonarqube: image: sonarqube:community hostname: sonarqube container_name: sonarqube depends_on: - db environment: SONAR_JDBC_URL: jdbc:postgresql://db:5432/sonar SONAR_JDBC_USERNAME: sonar SONAR_JDBC_PASSWORD: sonar volumes: - sonarqube_data:/opt/sonarqube/data - sonarqube_extensions:/opt/sonarqube/extensions - sonarqube_logs:/opt/sonarqube/logs ports: - "9000:9000" db: image: postgres:13 hostname: postgresql container_name: postgresql environment: POSTGRES_USER: sonar POSTGRES_PASSWORD: sonar POSTGRES_DB: sonar volumes: - postgresql:/var/lib/postgresql - postgresql_data:/var/lib/postgresql/datavolumes: sonarqube_data: sonarqube_extensions: sonarqube_logs: postgresql: postgresql_data:

最后用docker-compose启动

sudo docker compose up -d

查看是否启动

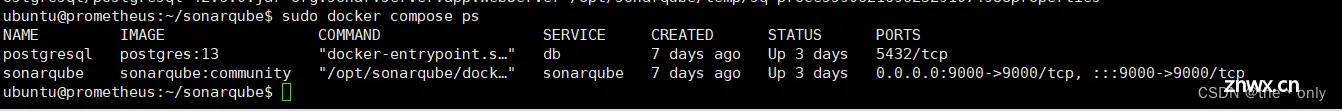

sudo docker compose ps -a

上图显示已经成功启动了。

2.2、 启动失败原因及解决

有时候启动失败,sonarqube一直在restart重启状态。

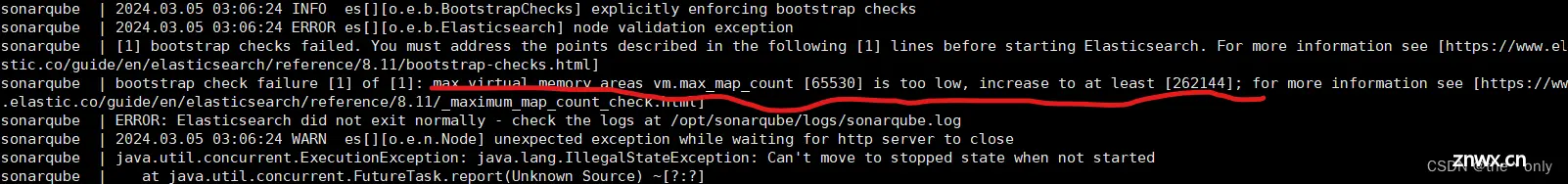

查看日志:

sudo docker compose logs sonarqube

可以看到是配置太低,max virtual memory 最大虚拟内存太低。

修改内存:

sudo sysctl -w vm.max_map_count=262144

修改完成后,即可成功启动。

但是该设置只会在会话期间有效。如果主机重新启动,该设置会重置。

如果你想永久设置这个,你需要编辑/etc/sysctl.conf并设置vm.max_map_count为262144。

当主机重新启动时,可以通过以下命令来验证设置是否仍然正确。

sysctl vm.max_map_count

3、sonarqube配置及分析测试

确保服务器9000端口开发,通过浏览器 IP:9000 端口即可访问。

默认账号密码:admin admin

3.1、更改语言

默认是英文,但是市场提供中文插件使用。

在插件Plugins搜索Chinese, 安装Chinese Pack中文包即可。

安装完,会自动重启,重启完成后,就是中文界面了。

3.2、创建项目分析测试

创建一个本地测试项目,新增项目 >> 手工

自己填写测试名称。

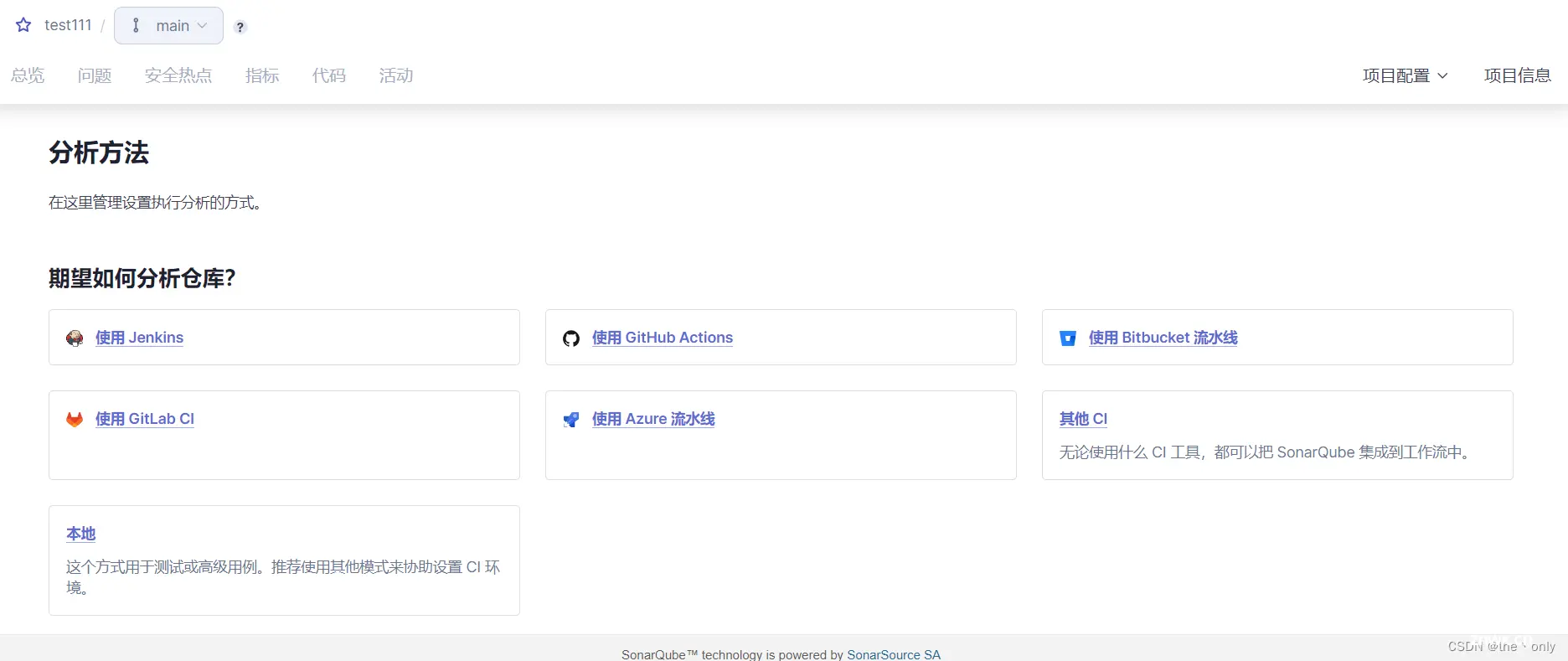

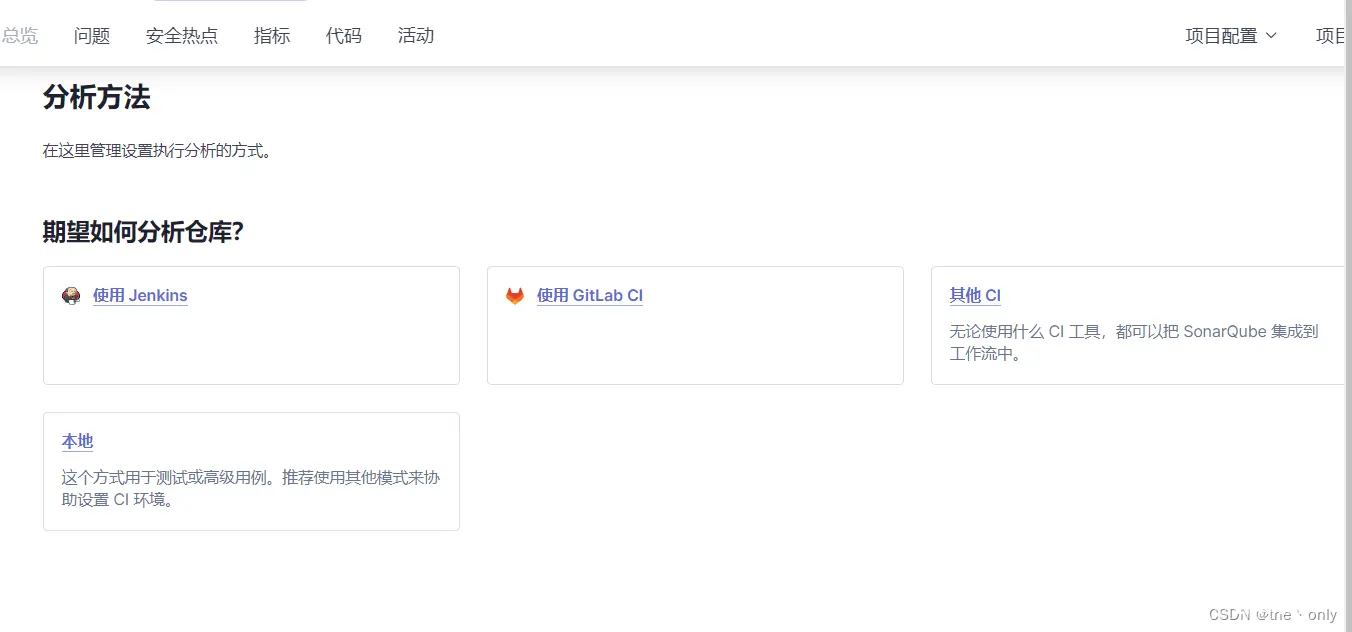

其他默认,或者根据自己环境选择,完成后,即可选择分析方法。现在测试还没集成其他系统,所以可以选择 其他Ci,进行测试。

其他ci,创建令牌,可以创建项目令牌,也可以用已经存在从令牌(在用户账号创建的永久令牌)。

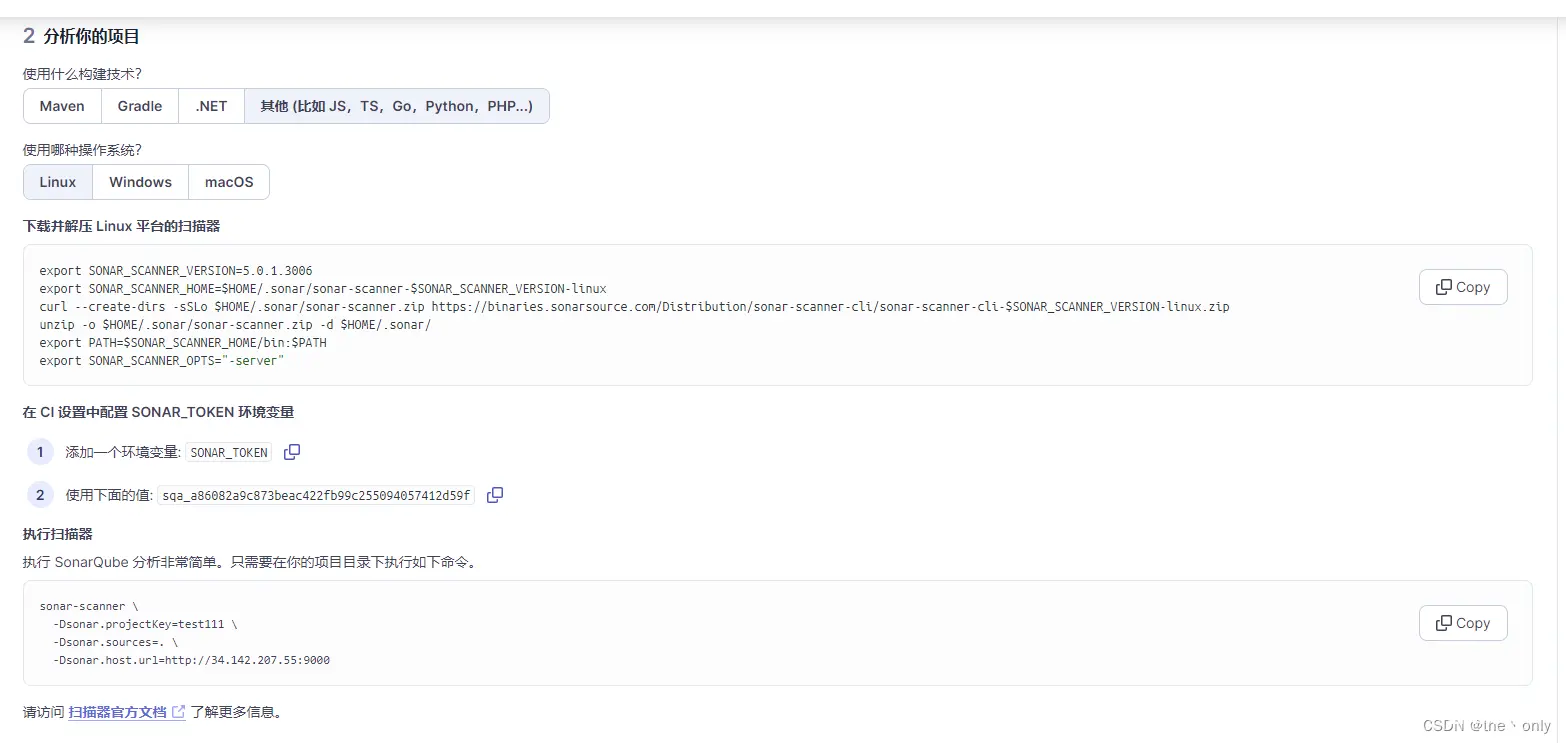

我这里是Linux,按步骤

下载并解压 Linux 平台的扫描器

export SONAR_SCANNER_VERSION=5.0.1.3006export SONAR_SCANNER_HOME=$HOME/.sonar/sonar-scanner-$SONAR_SCANNER_VERSION-linuxcurl --create-dirs -sSLo $HOME/.sonar/sonar-scanner.zip https://binaries.sonarsource.com/Distribution/sonar-scanner-cli/sonar-scanner-cli-$SONAR_SCANNER_VERSION-linux.zipunzip -o $HOME/.sonar/sonar-scanner.zip -d $HOME/.sonar/export PATH=$SONAR_SCANNER_HOME/bin:$PATHexport SONAR_SCANNER_OPTS="-server"

有时报错,是因为有些服务器默认没有安装 unzip,安装即可

sudo apt install unzip

在 CI 设置中配置 SONAR_TOKEN 环境变量,手动测试的话,直接运行命令

export SONAR_TOKEN=sqa_a86082a9c873beac422fb99c252094057312d29f

然后在代码文件夹用命令启动扫描器就行了。

sonar-scanner \ -Dsonar.projectKey=test111 \ -Dsonar.sources=. \ -Dsonar.host.url=http://192.168.200.55:9000

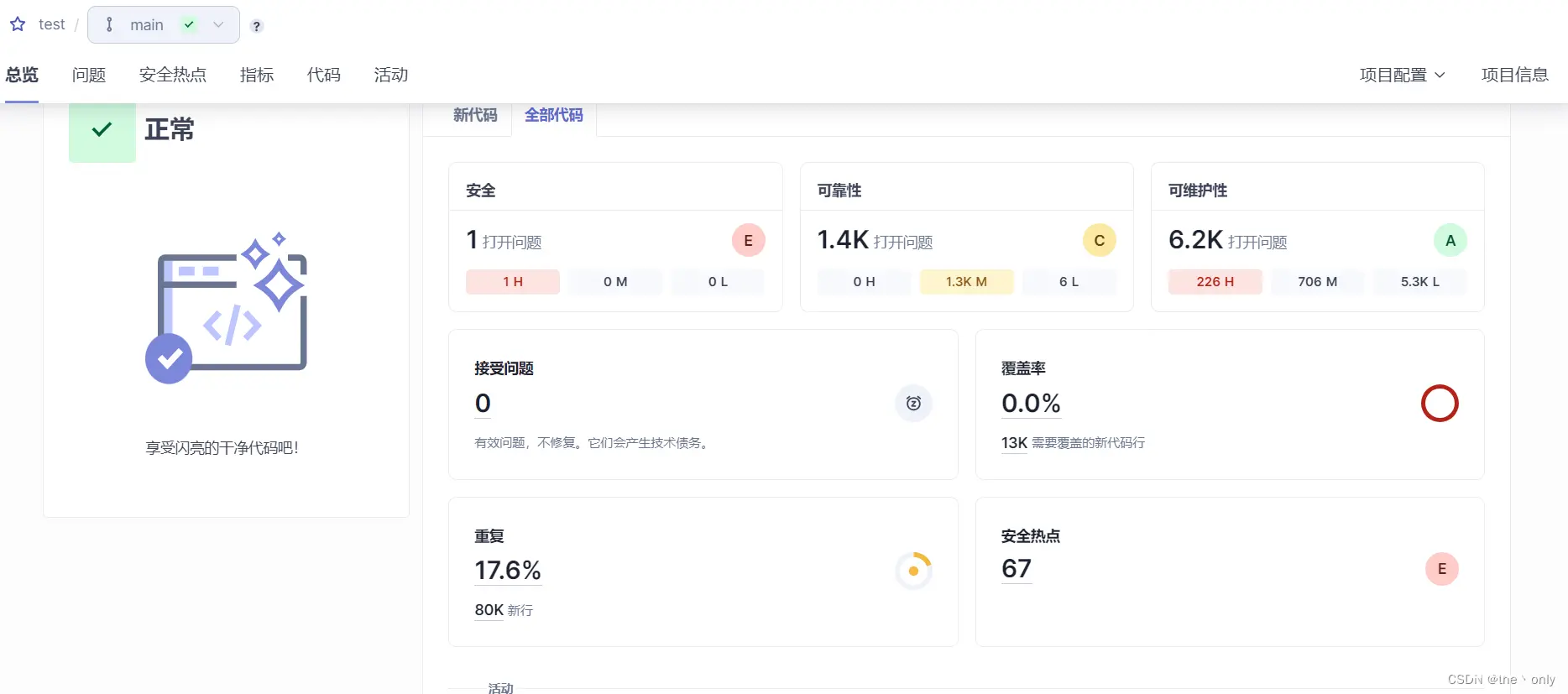

项目结果分析

扫描仪分析完后,页面会自动刷新,并输入相关结果

4、sonarqube集成gitlab ci

上面是手动测试分析,但企业代码一般都在gitlab上,所以要设置集成gitlab

4.1、SonarQube与GitLab账号打通

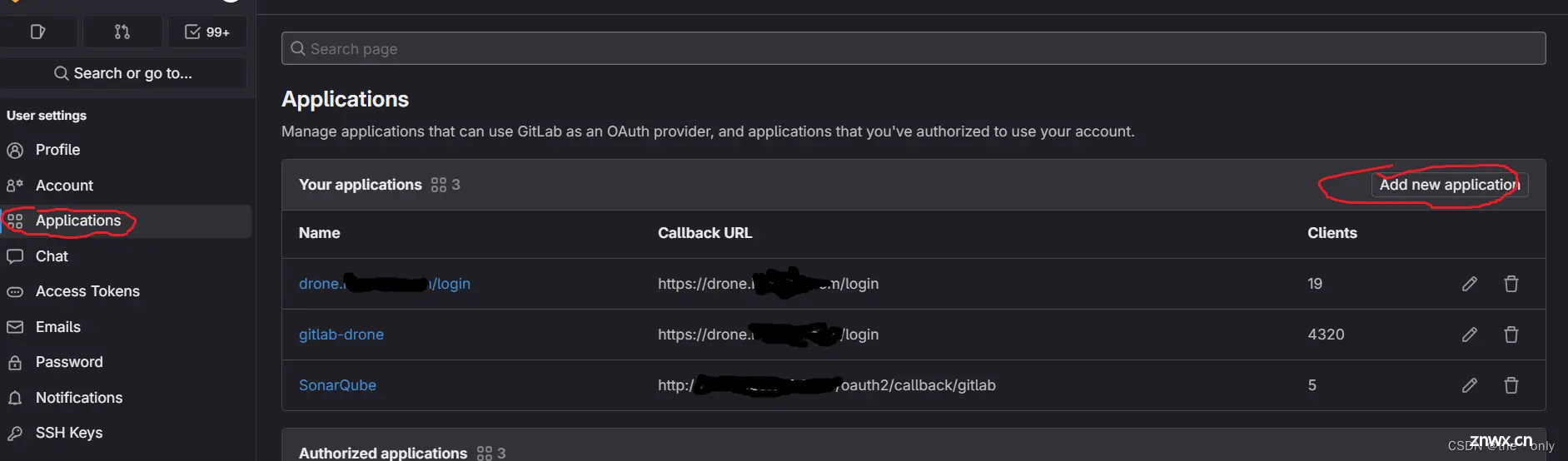

gitlab配置在账号配置 >> 应用 里,添加 新应用

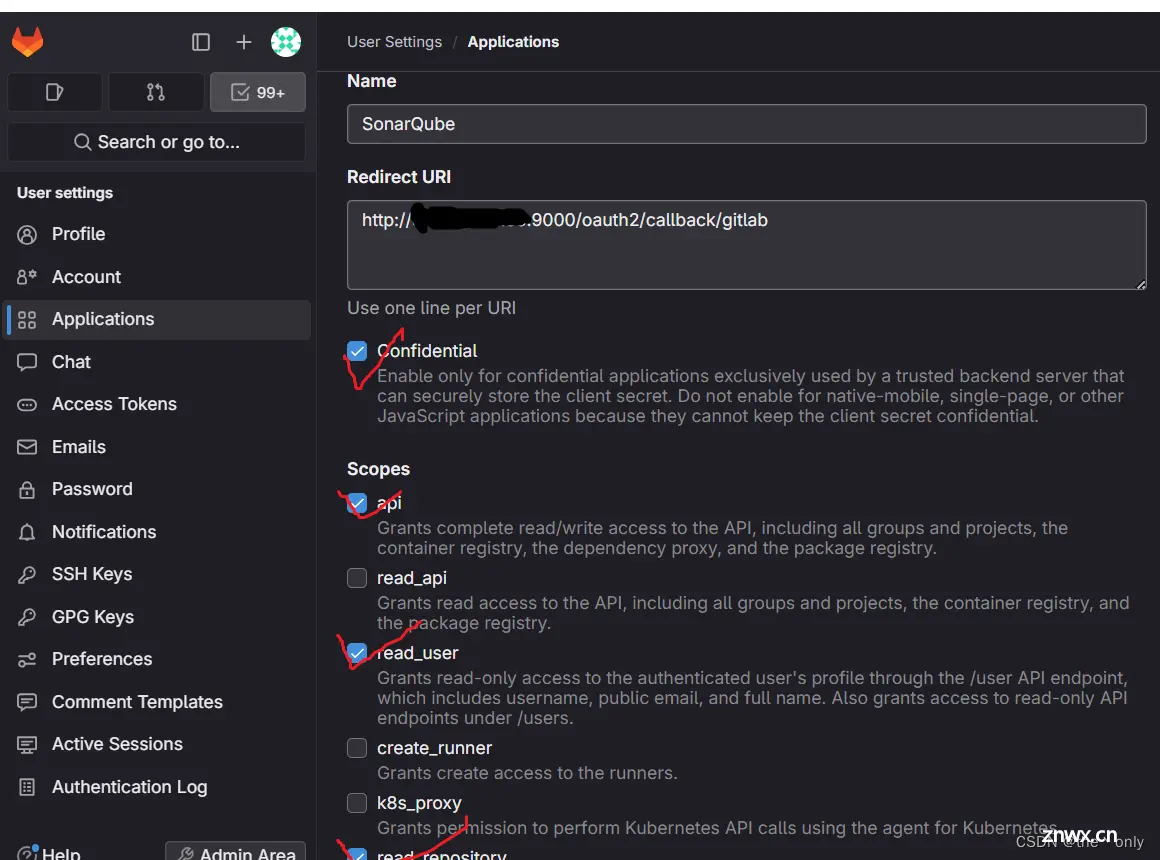

名称:您的应用程序名称,例如 SonarQube;

重定向 URI : 输入SonarQube地址,后面加上固定路径:/oauth2/callback/gitlab。例如,https://sonarqube.example.com/oauth2/callback/gitlab;

最后把下面几个勾上就足够了。

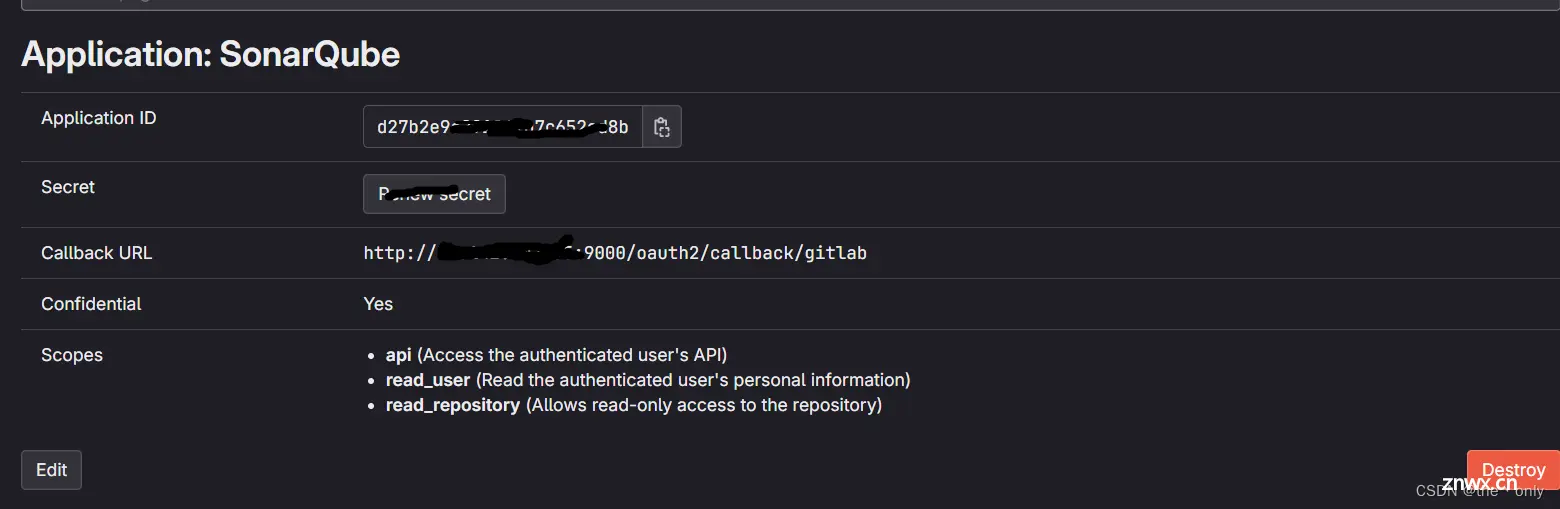

保存后,就可以看到应用ID和密码

SonarQube配置

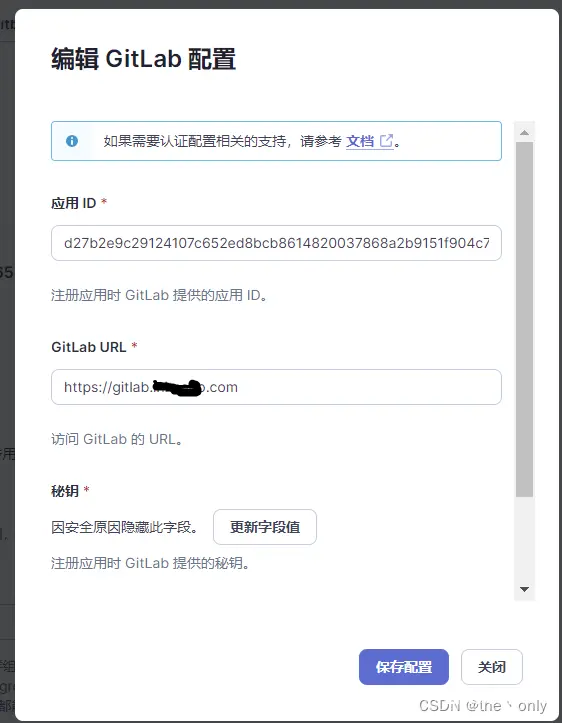

打开,在配置 >> ALM集成 >> gitlab >> 创建配置

把刚才gitlab拿到的应用ID和密钥,以及gitlab地址填上即可

这里需要点上,打开,同步gitlab账户即可。

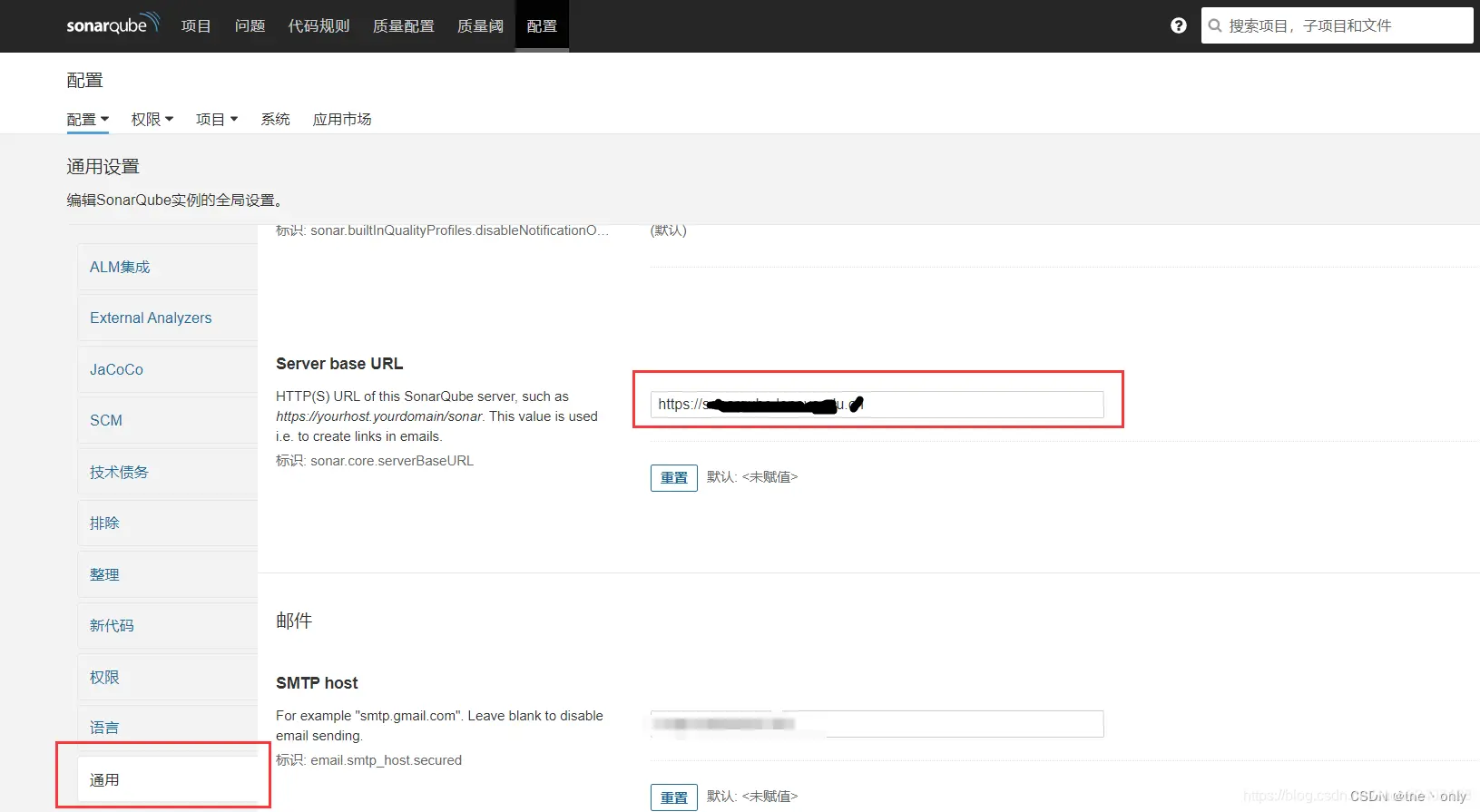

最后还有一个地址需要填上,否则登录出现“错误的重定向地址”,需要修改“通用”中Server base URL,确保登录地址、GitLab中配置的重定向地址、和sonarqube这里的base url 三个地址一致;即自己的sonarqube地址。

配置完后,退出账号,已经有通过gitlab登录选择了,测试登录成功即可。

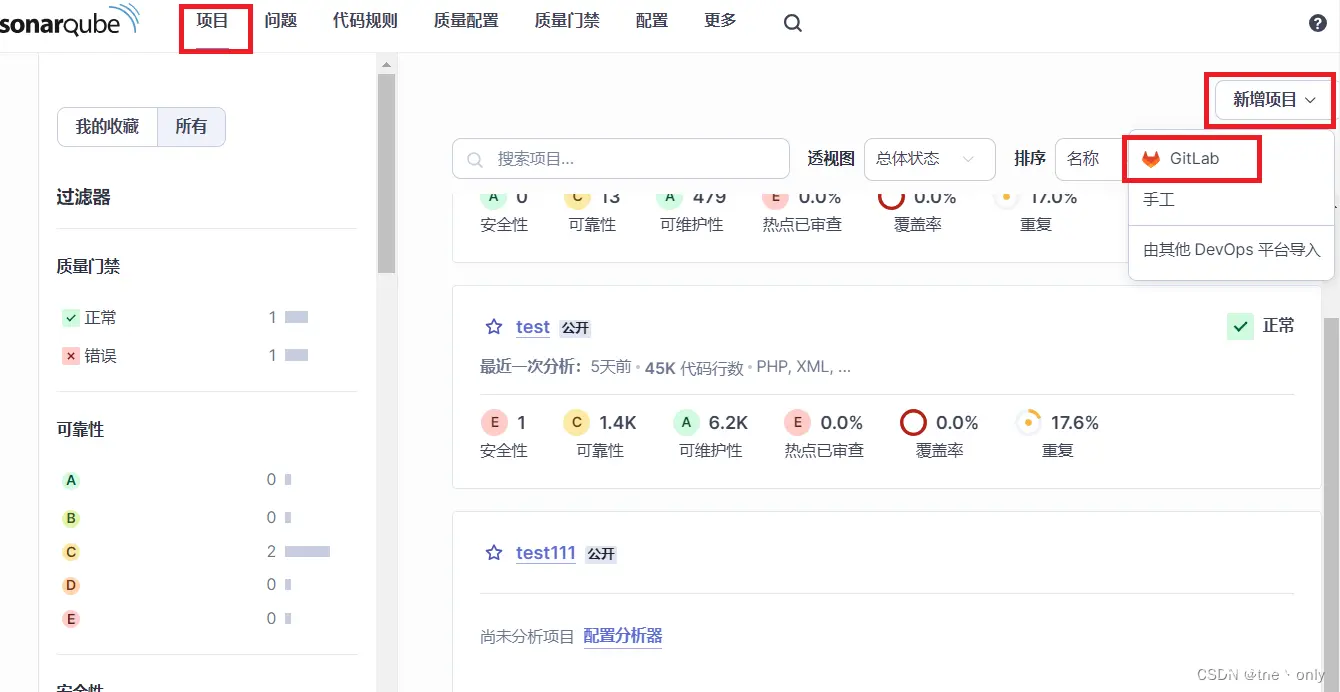

4.2、GitLab和SonarQube项目集成

项目在gitlab有很多,如果手动一个一个导太费劲,所以需要gitlab项目集成。

gitlab配置

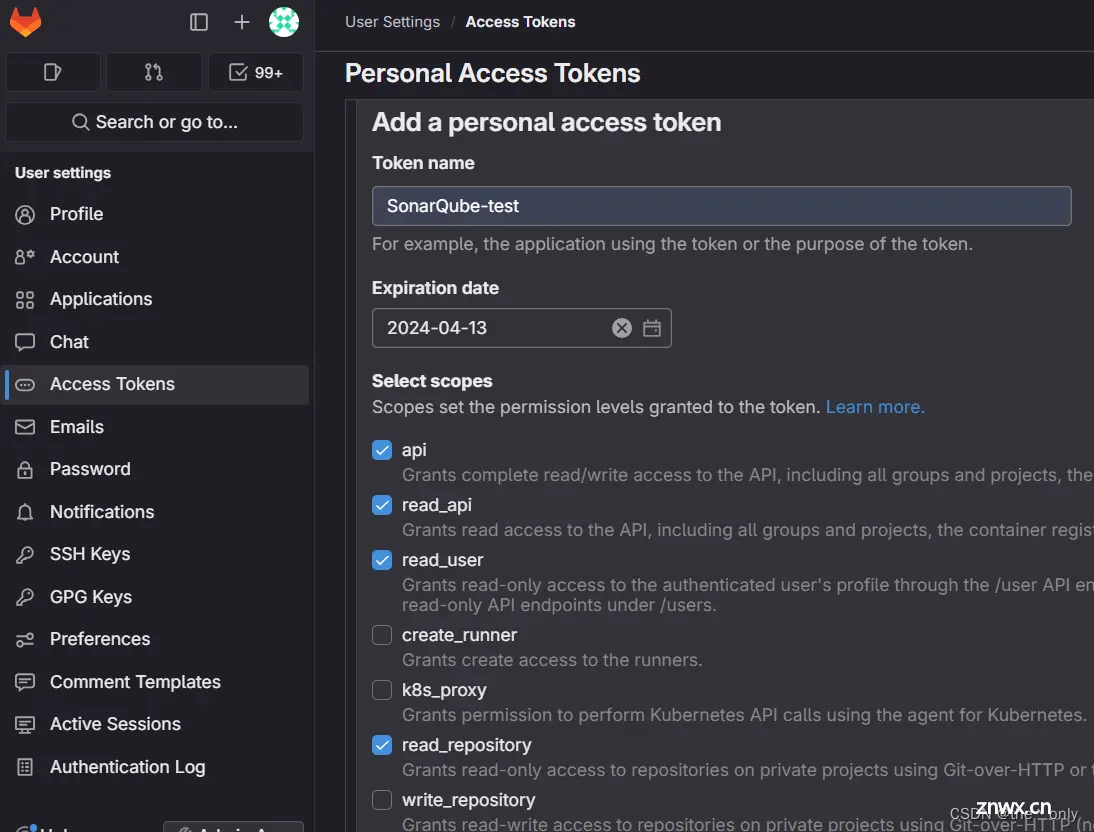

创建个人访问令牌,在 设置 >> 访问令牌 >> 创建新令牌。

注: 账号需要有项目的管理权限才能看到项目。

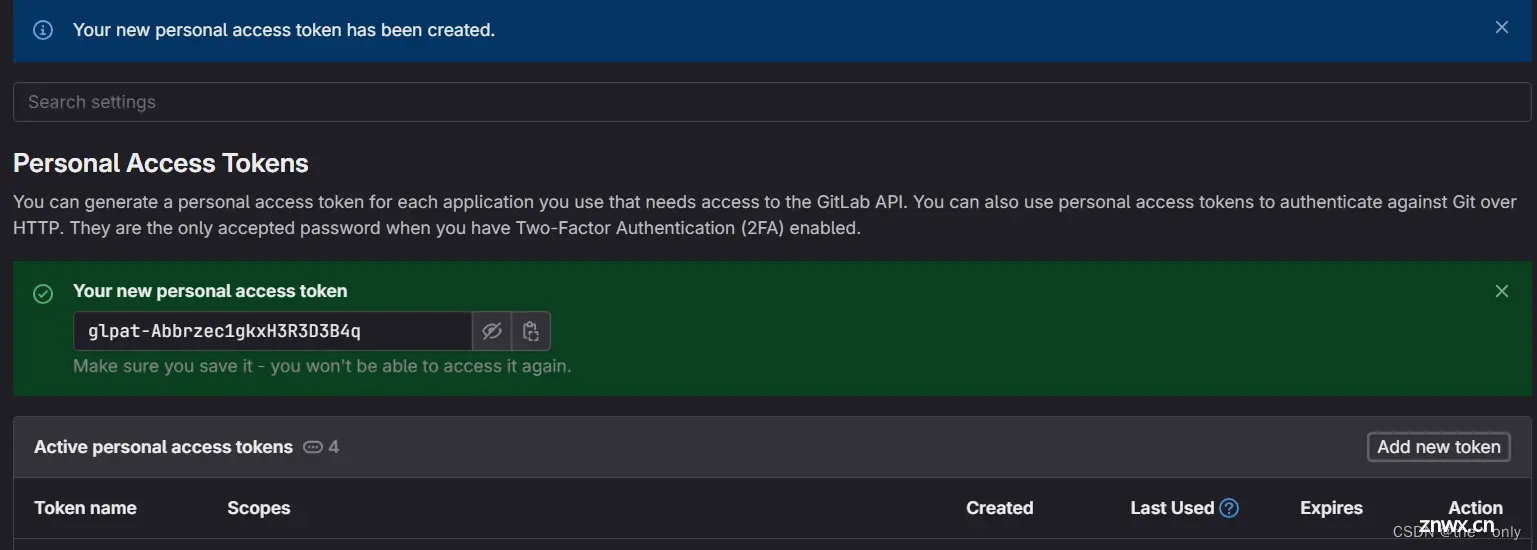

写上名称,勾上下面4个就够了,最后生成令牌即可。

SonarQube配置

在同样的地方,在配置 >> ALM集成 >> gitlab

在弹出框中,输入上步生成的个人访问令牌,GitLab地址为gitlab的api地址,以/api/v4结尾的地址。

这里项目集成就配置完成了。

最后可以直接在项目导入gitlab项目了。

5、 配置GitLab CI 自动化检测提交

最终效果:开发人员提交代码到gitlab仓库后,触发master分支自动合并任务,并进行代码扫描(可改成其他测试分支),扫面结果返回到sonarqube平台

5.1、gitlab-runner配置

GitLab Runner 是一个开源项目,用于运行您的作业并将结果发送回 GitLab。它与 GitLab CI 结合使用,GitLab CI 是 GitLab 随附的用于协调作业的开源持续集成服务。

可以理解为在gitlab里面的巡逻小队,随时监控里面的动作并将结果发送到gitlab。

安装gitlab-runner

gitlab 和 gitlab runner可以分开配置,为了不占用gitlab服务器的资源,可以单独把runner安装到另一台服务器。官方安装文档:https://docs.gitlab.com/runner/install/

可以直接用命令安装到服务器

sudo apt -y install gitlab-runner

也可以用docker安装如下:

docker run -d --name gitlab-runner --restart always \ -v /srv/gitlab-runner/config:/etc/gitlab-runner \ -v /var/run/docker.sock:/var/run/docker.sock \ gitlab/gitlab-runner:latest 创建注册gitlab-runner

安装完成后,需要在gitlab创建runner,并用runner注册。相当于把gitlab和runner联系起来。

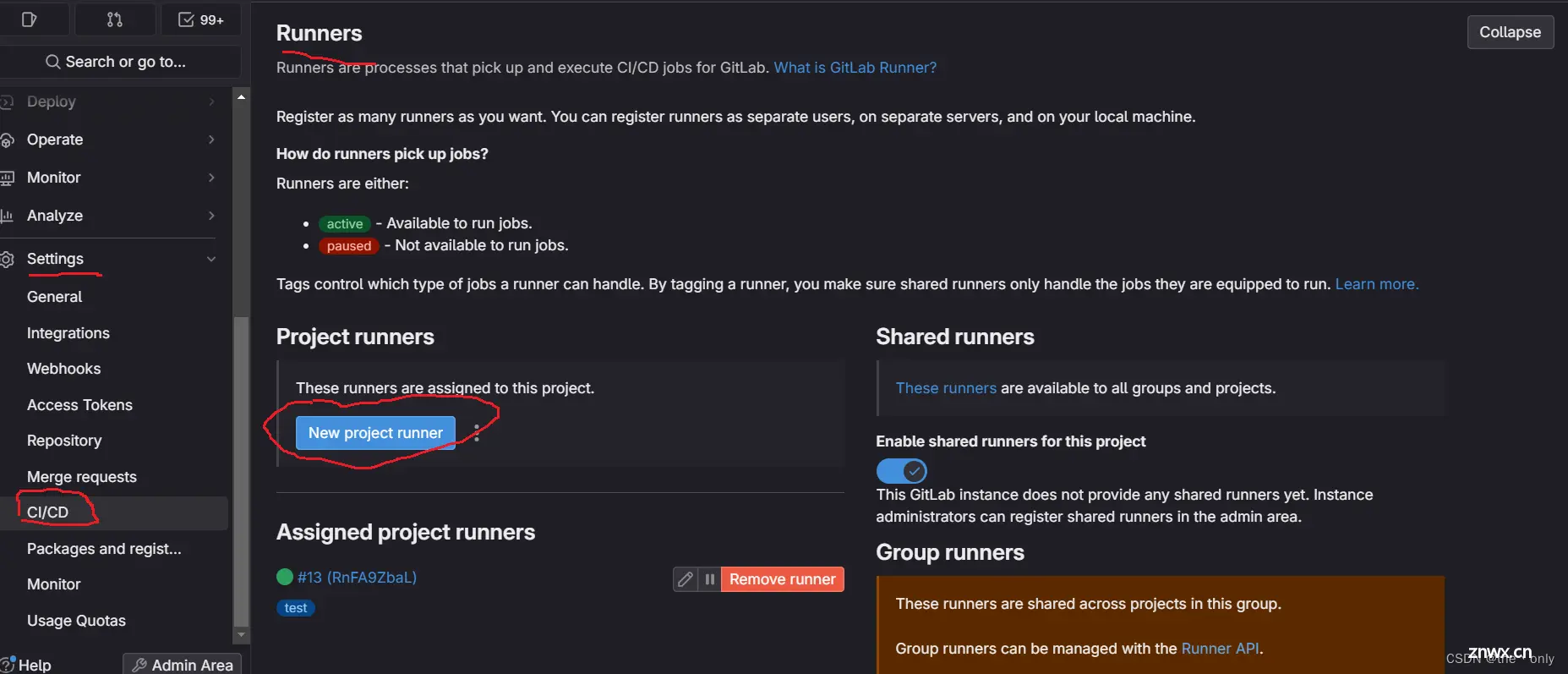

打开gitlab需要集成的项目。在 设置 >> CI/CD >> Runners,没有的话就 新建项目runner。

我这里以前已经创建过了,所以有一个可以使用的。

shared runners 可以自己选择这个项目单独使用这个runner还是和其他项目共享,其他项目也可以使用这个runner,就不需要在重建runner了

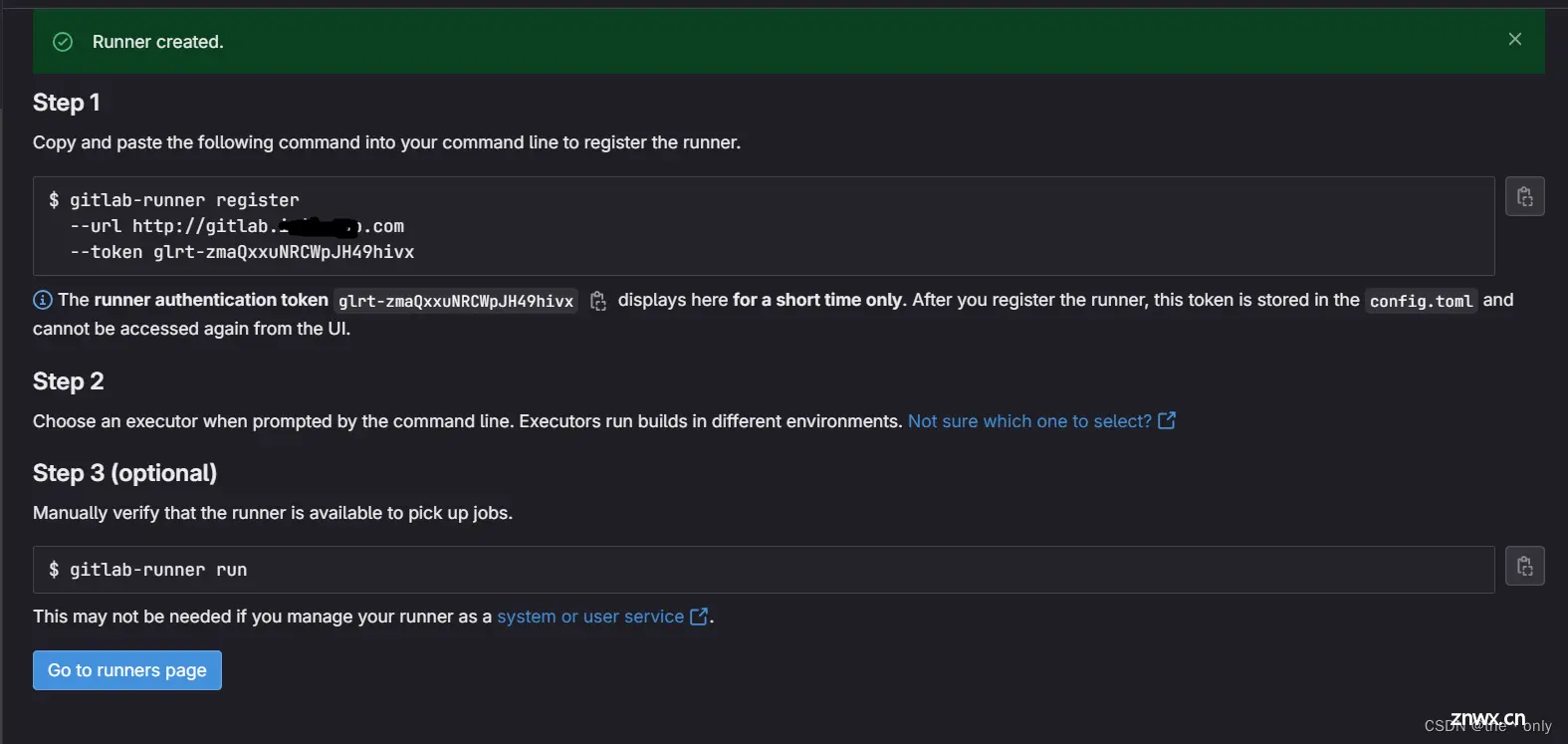

创建完成后,按提示命令,在服务器注册。

在gitlab-runner服务器,运行命令:

gitlab-runner register --url http://gitlab.example.com --token glrt-zmaQxxuNRCWpJH49hivx

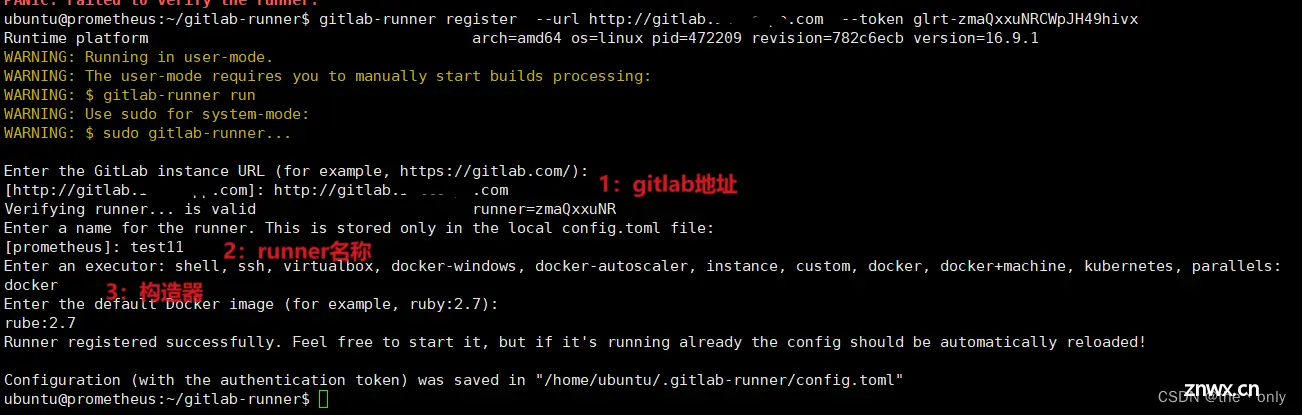

注册需要填写的3个信息:

1:自己或者公司的gitlab地址

2:runner名称

3:构造器(简单点的可以选择shell),我这里构造器因为sonarqube给的扫描器是docker镜像,所以选择docker。

注册成功后,返回页面,可以看到有个绿色的runner激活成功。

5.2、sonarqube配置

sonarqube比较简单,按提示即可。

选择项目 >> ci分析方式 >> 使用gitlab ci

创建令牌或者使用自己创建的永久令牌

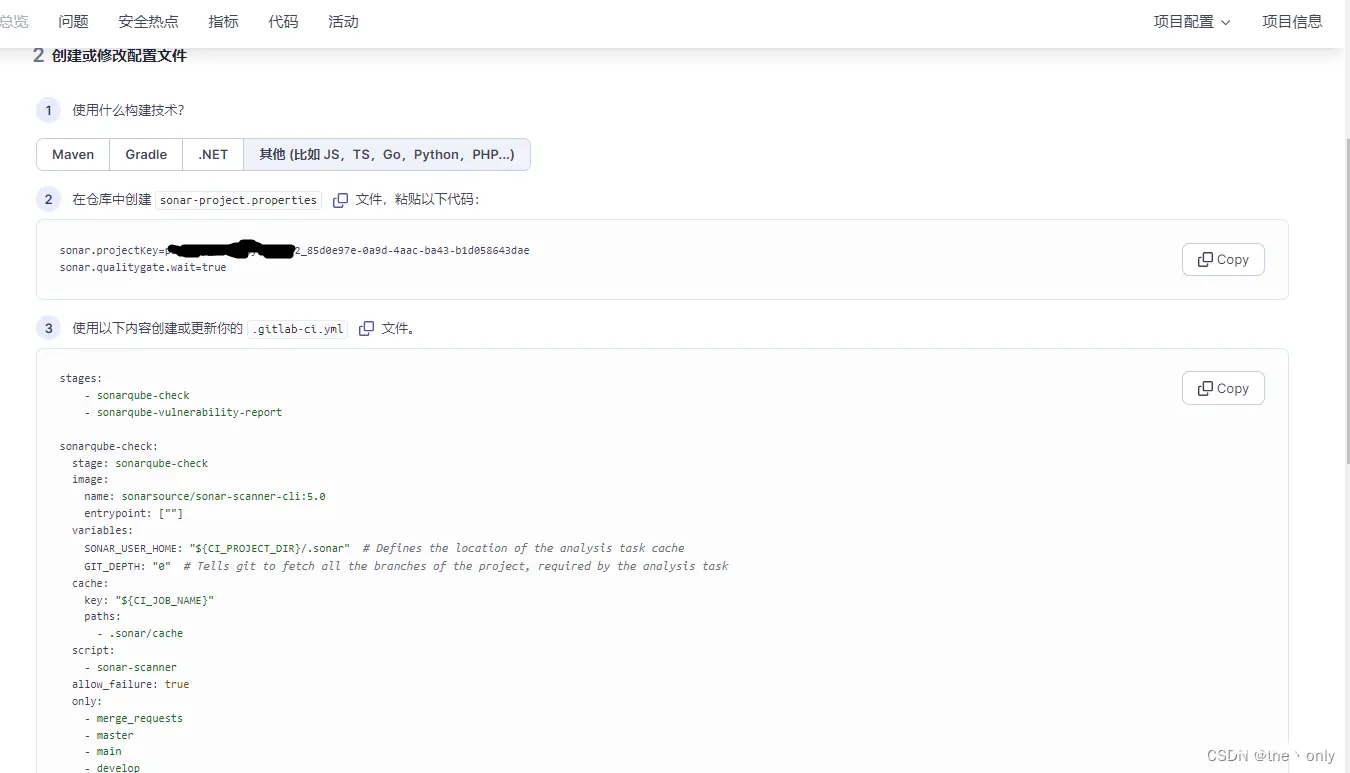

下面这些直接复制到gitlab即可。

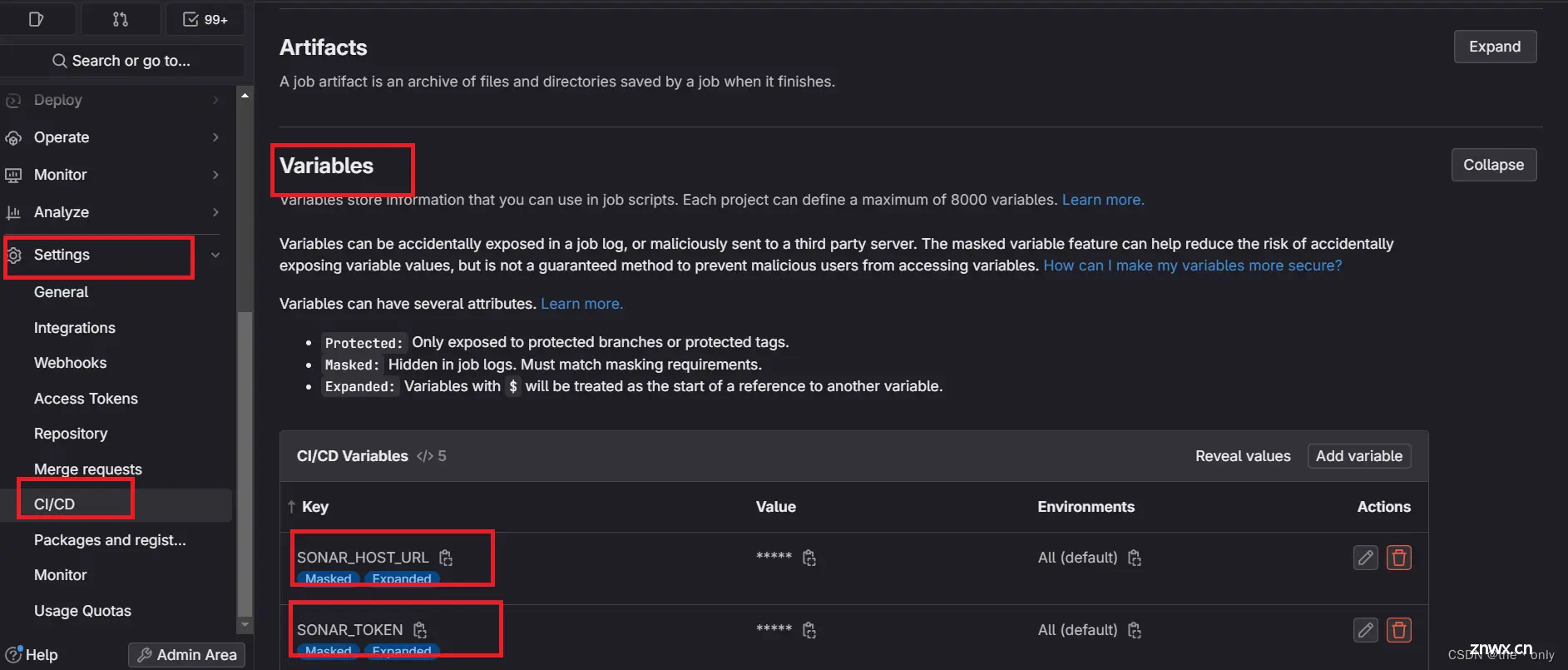

5.3、gitlab配置

设置变量在 设置 >> ci/cd >> 变量中,添加两个变量

SONAR_HOST_URL 值为 sonarqube 的ip地址或者域名,如: 192.168.200.100:9000。

SONAR_TOKEN 值为上面sonarqube创建的令牌。

创建ci文件

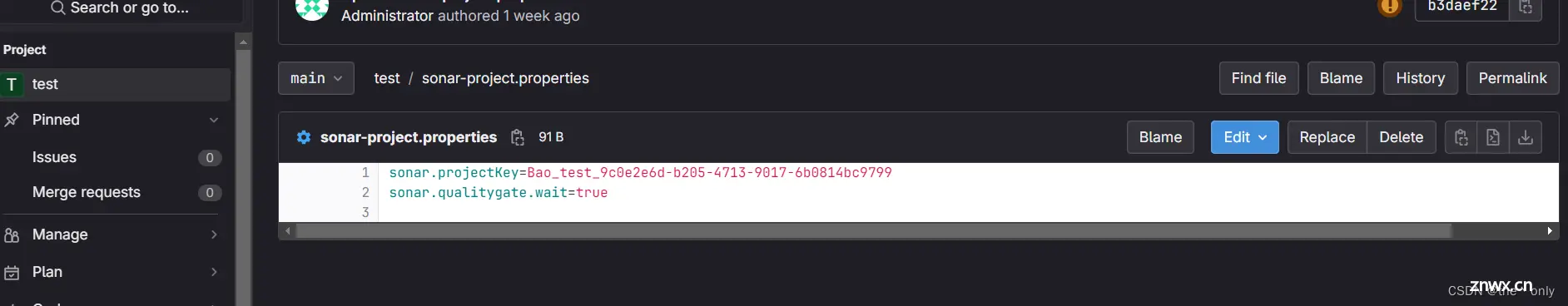

在项目根目录下创建文件sonar-project.properties

这个文件是关于sonarqube扫描相关的配置,如路径,是否合适然后继续下一步。项目语言不用,用的参数也有所不用,参考官方文档

sonar.projectKey=Bao_test_9c0e2e6d-b205-4713-9017-6b0814bc9799sonar.qualitygate.wait=true

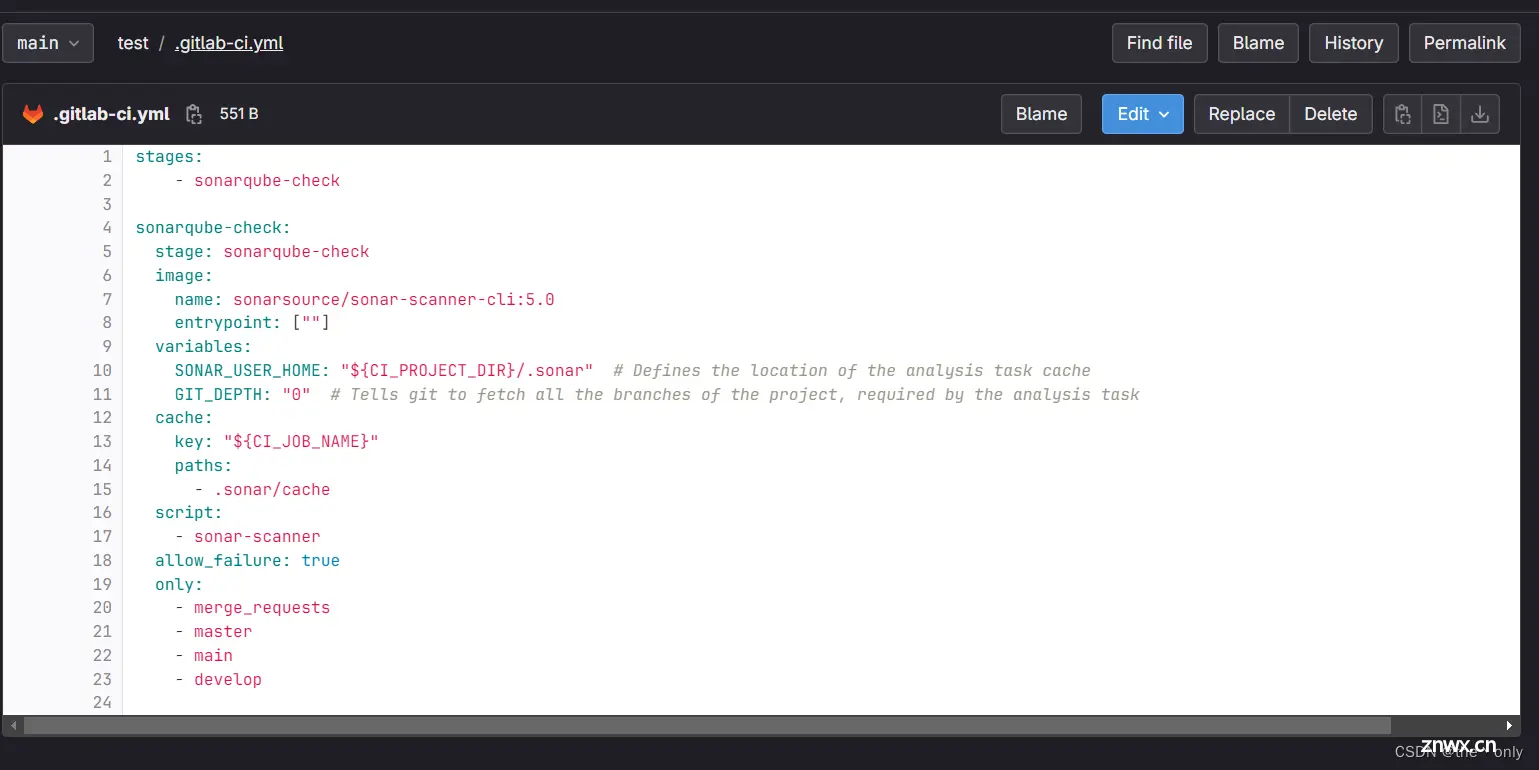

创建完成后,再次在根目录创建 .gitlab-ci.yml文件

sonarqube完整代码有两个过程,

1:是检查发送到sonarqube平台(sonarqube-check)。

2:是产生报告(onarqube-vulnerability-report)。

但是第2个功能是gitlab企业版本才有的,我们如果的社区免费版就没有这个功能,所以可以删除掉后的sonarqube-vulnerability-report部分。如果你是企业版就没必要删除了。

stages: - sonarqube-check - sonarqube-vulnerability-reportsonarqube-check: stage: sonarqube-check image: name: sonarsource/sonar-scanner-cli:5.0 entrypoint: [""] variables: SONAR_USER_HOME: "${CI_PROJECT_DIR}/.sonar" # Defines the location of the analysis task cache GIT_DEPTH: "0" # Tells git to fetch all the branches of the project, required by the analysis task cache: key: "${CI_JOB_NAME}" paths: - .sonar/cache script: - sonar-scanner allow_failure: true only: - merge_requests - master - main - developsonarqube-vulnerability-report: stage: sonarqube-vulnerability-report script: - 'curl -u "${SONAR_TOKEN}:" "${SONAR_HOST_URL}/api/issues/gitlab_sast_export?projectKey=Bao_test_85d0e97e-0a9d-4aac-ba43-b1d058643dae&branch=${CI_COMMIT_BRANCH}&pullRequest=${CI_MERGE_REQUEST_IID}" -o gl-sast-sonar-report.json' allow_failure: true only: - merge_requests - master - main - develop artifacts: expire_in: 1 day reports: sast: gl-sast-sonar-report.json dependencies: - sonarqube-check

现在基本配置完成了。

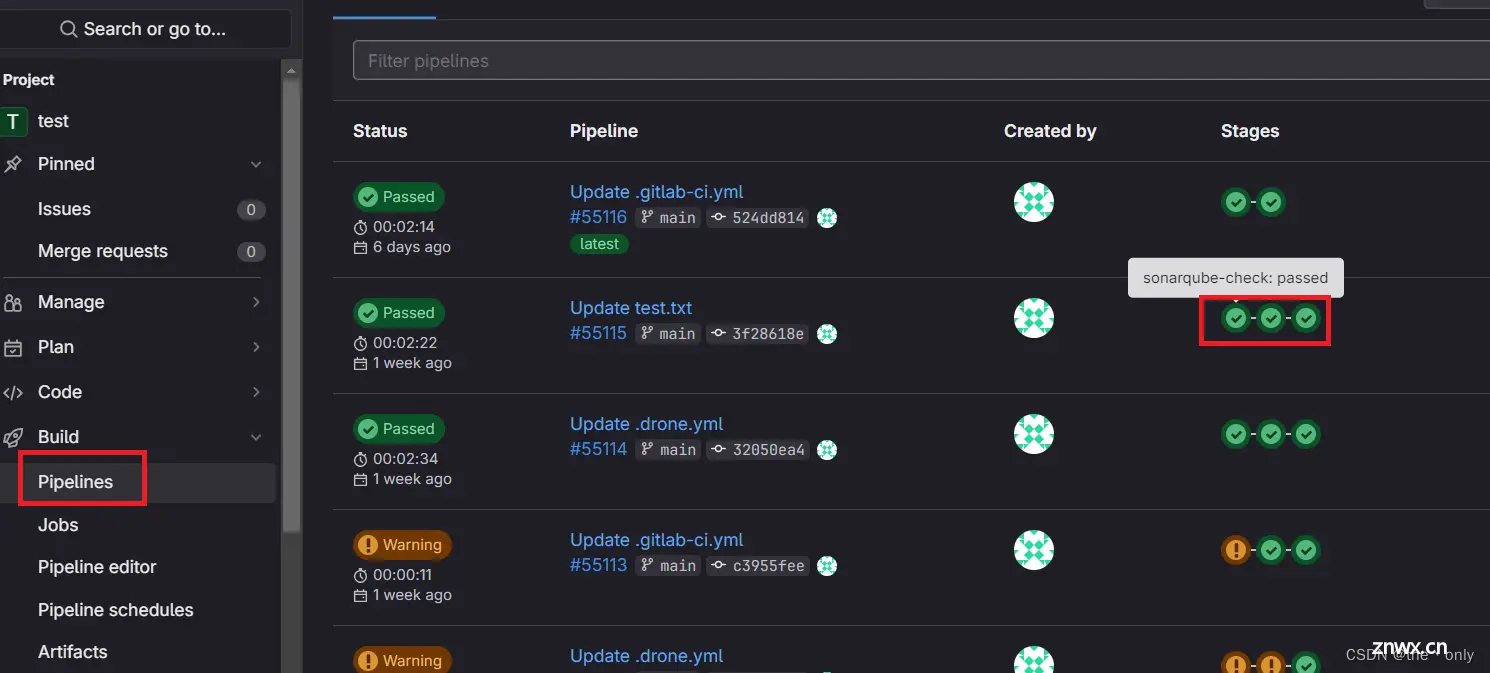

5.4、提交代码测试

在构建 >> 管道 可以看到正在执行的任务。绿色代表执行完成并通过。

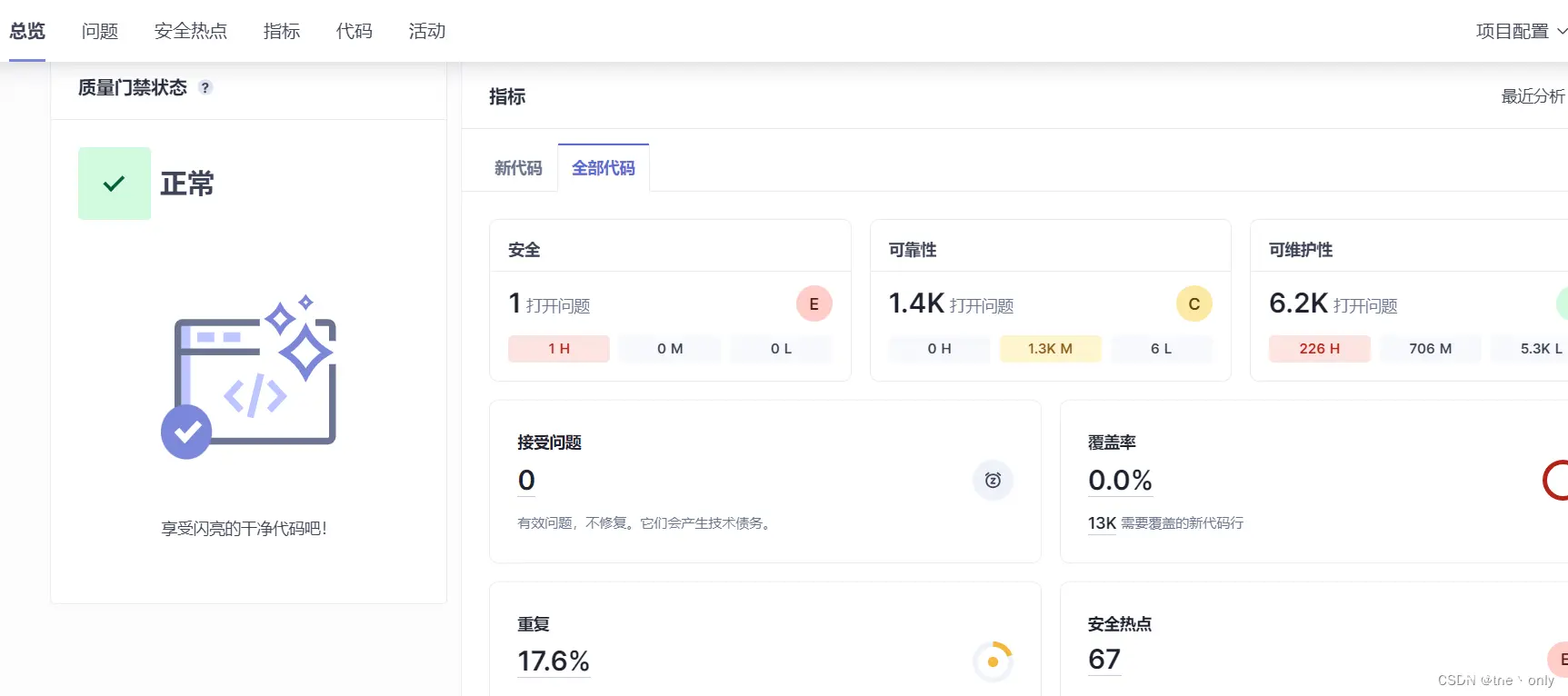

打开sonarqube,刚才自动检测的结果也已经发送过来了

到这里就基本结束了,扫描完后,还有自动部署到服务器的ci/cd。可以用gitlab的ci/cd自动部署,也可以用其他的,我感觉drone比较简单。可以参考我以前的文章:使用GitLab+Drone CI持续集成自动部署web项目

本文标签

声明

本文内容仅代表作者观点,或转载于其他网站,本站不以此文作为商业用途

如有涉及侵权,请联系本站进行删除

转载本站原创文章,请注明来源及作者。